这是一个创建于 868 天前的主题,其中的信息可能已经有所发展或是发生改变。

好像有非常多人把 clash 暴露在公网,且没有设置鉴权,导致这些可以被爬虫索引。比如: https://fofa.info/result?qbase64=Ym9keT0ie1wiaGVsbG9cIjpcImNsYXNoXCJ9Ig%3D%3D

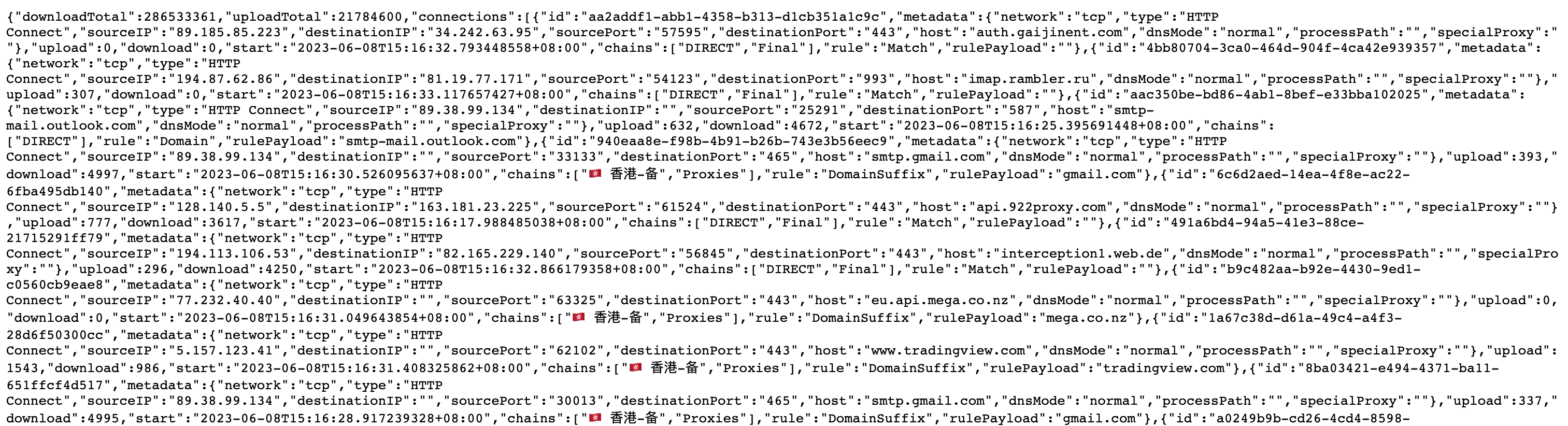

随便点开一个,不用鉴权即可访问,通过 clash 本身的 api ,能获取到节点的一些信息,更要命的是能通过 api 获取到你当前访问的网站内容,请各位注意。

1

goodryb 2023-06-08 15:33:35 +08:00

偶尔看到有被刷流量的,就是这种吧

|

2

xuelang 2023-06-08 15:50:17 +08:00

不开局域网共享 就不会暴露的吧

|

3

AoEiuV020JP 2023-06-08 15:50:21 +08:00

啊这,刚知道 clash 这个 api 后台居然是可以不设置密码的,

|

4

d873139022 2023-06-08 15:55:42 +08:00

这个应该订阅链接不会泄露吧

|

5

ethusdt 2023-06-08 15:57:18 +08:00 换端口 加密码:

external-controller: :9938 secret: pa$$wd |

6

cxxlxx 2023-06-08 15:57:44 +08:00

应该看不到具体的节点信息吧,

|

7

MrKrabs 2023-06-08 16:03:30 +08:00

external-controller: 10.0.0.11:7777

bind-address: 10.0.0.11 |

8

lieyan 2023-06-08 16:05:23 +08:00

看了一下 clash 的 restful api ,顶多泄露日志信息和配置信息,但是不会泄露具体的订阅信息和节点信息,但是可以通关 api 修改相关配置

|

9

yll 2023-06-08 16:05:55 +08:00

阿这

|

11

estk 2023-06-08 16:07:31 +08:00

家宽不开公网的话,没这个问题吧

|

12

ky1e 2023-06-08 16:08:12 +08:00

别暴露在公网就可以了。

|

13

garipan 2023-06-08 16:08:52 +08:00

最新版已经修复这个 bug 了

其实就是一个远程执行漏洞 7 楼说的在配置文件里修改端口就可以避免这一问题。 |

14

ethusdt 2023-06-08 16:11:19 +08:00

@cxxlxx

@d873139022 @lieyan clash REST api 支持 CORS 所以就有问题了。因为你可以通过 yacd 来控制你的 clash, 比如增加一个 proxy-provider( fetch(':9091', {method: 'PUT', body: {一段恶意程序}} 这样恶意程序可以下载到电脑的任意位置(路径穿越漏洞) 参考: https://github.com/Fndroid/clash_for_windows_pkg/issues/3891 https://hostloc.com/thread-1176031-1-1.html |

18

wheat0r 2023-06-08 16:47:52 +08:00

可能是没开 IPv6 防火墙

|

19

mohumohu 2023-06-08 16:51:47 +08:00

看了下接口,最多泄露节点的昵称,不会泄露节点信息。不过流量运行日志是可以看到连接情况。

|

20

Jirajine 2023-06-08 17:02:18 +08:00 clash 一系的安全性本来就差,设计之初就不注重安全,大量的配置都是默认不安全的,像什么 dns 分流、默认 fallback 等等。你搜“clash dns 泄漏”结果一大堆,基本都是小白不懂配置由默认行为导致的。相关问题的 issues 都被直接关闭,甚至有些加强安全性的 pr 也不合。

还有什么闭源版本、闭源的 gui 。闭源软件没问题,但无法商业化的程序闭源意味着什么我就不说了。 在乎安全性的用户绝不建议使用 clash 及其周边的所有产品。 |

21

kingnopwang 2023-06-08 17:07:54 +08:00

@Jirajine 麻烦问下有没有相较于 Clash 安全性更有保障的产品推荐呢? Windows 和 OpenWRT 上使用的

|

22

superchijinpeng 2023-06-08 17:12:02 +08:00

@Jirajine 求推荐

|

23

leo97 2023-06-08 17:13:49 +08:00 via Android

|

24

idealhs 2023-06-08 17:16:04 +08:00

Clash 有开源的 Meta 内核的

|

26

Jirajine 2023-06-08 18:35:06 +08:00

@kingnopwang @superchijinpeng @leo97

要安全性的首先就是在 you know what you're doing 的前提下自己手动编写配置文件,确保程序的行为都是你已知且可控的。 服务器 /路由器建议直接用协议原版的程序,自己手写配置文件 /模板,或者自己写脚本更新订阅并转换格式,现在有 chatgpt 这件事方便多了。 客户端使用协议原版程序作为内核的话可以自己 review 一下 gui 生成的配置,不符合预期的改软件设置。 |

27

GrayXu 2023-06-08 18:37:42 +08:00

9091 端口有密码的。。

|

28

adoal 2023-06-08 18:50:29 +08:00

把 MongoDB 放在公网上且没啥保护措施的人大把大把

|

32

DemoJameson 2023-06-09 11:27:11 +08:00

@idealhs 你是不是搞混了 cfw 和 clash

|

33

idealhs 2023-06-09 13:28:53 +08:00 @DemoJameson 我觉得你才是两个都搞不清楚的人。cfw 作为一个 GUI 本身从未提供过对 meta 内核的原生支持,而 clash 也有非常多的实现。原始的 clash go 版本实现从来都是开源的,而作者被诟病的原因则是提供了不开源的 premium 内核拥有更多功能,meta 则是在开源的前提下又实现了 premium 内核的功能。

|